Eine der wichtigsten Dienstleistungen im Hotel ist – nebst der Bereitstellung eines Betts und einer Nasszelle – die Versorgung mit Internet. Das gilt besonders bei Reisen ins Ausland, doch auch in einheimischen Gefilden ist die Datenversorgung unverzichtbar.

Leider ist das nicht immer der Fall: Zwar scheint die Unsitte verschwunden zu sein, mit der wir vor einigen Jahren zu kämpfen hatten: Damals waren die Hoteliers auf die Idee verfallen, man könnte die Gäste fürs Internet noch einmal extra bezahlen zu lassen. Dafür sehe ich zunehmend das Problem, dass der Zugang nicht einfach über ein öffentliches WLAN gewährt wird.

Stattdessen gibt es ein Authentifizierungsverfahren, das inzwischen fast immer über ein Captive Portal stattfindet: Das ist eine Website, die automatisch erscheinen sollte und bei der wir uns mit Zimmernummer, einem individuellen Passwort oder sonst mit einer Methode einloggen.

Kein Login – kein Internet

Das ist gut und recht, wenn die Seite zum Einloggen auch tatsächlich erscheint. Es kommt allerdings vor, dass das nicht der Fall ist: Doch ohne die Website kein Login und keine Internetverbindung. Das gleiche Problem stellt sich übrigens auch in Verwaltungsgebäuden, Spitälern, Schulen, auf Flughäfen, im öffentlichen Verkehr und anderen Orten, wo es öffentliche WLANs nur für Kunden gibt.

Vor einiger Zeit habe ich das Problem am iPhone festgestellt und nach einigem Hin und Her herausgefunden, wie sich am Smartphone beheben lässt.

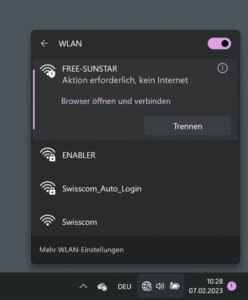

Nun war ich mit meinem Windows-Laptop unterwegs und hatte das Problem nicht nur im Hotel, sondern auch an einer Schule, an der ich einen Kurs hätte geben sollen: Windows 11 hat brav gemeldet, dass «eine Aktion erforderlich» sei, um das WLAN zu nutzen. Doch war ich nicht in der Lage, diese Aktion in Angriff zu nehmen.

Die HTTPS-Falle vermeiden

Der erste Trick in solchen Fällen ist, eine unverschlüsselte Website (http statt https) aufzurufen: Manche Captive Portals funktionieren so, dass sie HTTP-Aufrufe umleiten. Bei HTTPS ist das nicht möglich.

In meinem Fall hat das nicht geholfen, weswegen ich sogleich die Vermutung hatte, selbst Schuld an dem Problem zu sein. Denn ich betreibe meinen Laptop nicht mit einer 0815-Konfiguration: Nein, ich habe DNS over HTTPS eingeschaltet und ich verwende auch einen speziellen DNS-Server, der Tracker blockiert (Die Firewall für die ganze Familie).

Es liegt auf der Hand, dem Captive Portal in die Quere kommen. Denn wenn wir bei Wikipedia nachlesen, wie ein solches Portal funktioniert, dann erfahren wir, dass oft ein DNS redirect zum Einsatz kommt (manche nennen die Technik auch DNS-Hijacking). Bei dem wird die DNS-Aufrufe von der Website, die wir aufrufen wollen, auf die Login-Website des Captive Portals umgeleitet. Genau derlei «Entführungen» soll DNS over HTTPS verhindern. Und wenn wir nicht den DNS-Server nutzen, der uns das WLAN schmackhaft machen will, funktioniert die Umleitung auch nicht.

Sicherheitsprogramme abschalten – oder deinstallieren

Darum ist die Lösung für das Problem leider nur, die infrage kommenden Sicherheitsmechanismen zumindest temporär zu deaktivieren. Wir

- schalten spezielle Schutzprogramme wie Firewalls ab und

- deaktivieren Einträge zu DNS-Servern von Dritten (nebst NextDNS gibt es die auch von Google und einigen anderen Anbietern).

Ein Tipp an dieser Stelle: Viele Sicherheitsmethoden, besonders auch die hier erwähnten (NextDNS und DNS over HTTPS) können entweder im Betriebssystem oder aber im Browser eingerichtet werden. Wenn wir die Konfiguration im Betriebssystem vornehmen, dann hat das den Vorteil, dass sie universell und für alle Apps gelten.

Allerdings müssen wir dann bei einem Problem die Konfiguration des Betriebssystems anpassen, was unter Umständen nicht praktikabel ist – etwa dann, wenn die Teilnehmer eines Kurses bereits vollzählig versammelt sind und nur darauf warten, dass wir mit unseren Vorführungen beginnen. Darum ist es besser, wenn wir die Konfiguration in unserem angestammten Browser vornehmen: Wir haben dann die Möglichkeit, das Captive Portal über einen Ausweich-Browser freizuschalten, woraufhin die Internetverbindung zur Verfügung stehen sollte.

Klar – das ist im Hinblick auf Sicherheit ein Kompromiss. Darum empfehle ich, bei wasserdicht konfigurierten Rechnern sicherzustellen, dass wir zur Not über das Handy und den persönlichen Hotspot ins Netz kommen. (So habe ich mich während meines Kurses aus der Verlegenheit gerettet, dass ausgerechnet der Computerexperte nicht ins Internet gekommen ist.)

Einige abschliessende Tipps

Auch in diesem Fall gibt es diverse Gründe, die zu Problemen führen können. Wenn der Computer keine besondere Konfiguration aufweist, empfehle ich zur Fehlerbehebung die in diesem Beitrag aufgeführten Massnahmen:

- Den Computer neu starten

- Darauf achten, dass im Browser die Popup-Fenster nicht blockiert werden

- Den DNS-Cache löschen

- Die Standardseite des Browsers öffnen

Der DNS-Cache wird zurückgesetzt, indem am Terminal die Befehle ipconfig /release, ipconfig /flushdns und ipconfig /renew eingetragen werden. Die Standardseite finden wir über den Befehl ipconfig, den wir am Terminal eingeben (siehe Das kleine Befehlszeilen-Vademekum) und verwenden den Eintrag bei Standard-Gateway.

Was NextDNS angeht, hatte ich bedauerlicherweise keine andere Möglichkeit, als die Software zu deinstallieren. Anscheinend gibt es keine Möglichkeit, sie temporär zu deaktivieren. Das ist ein Manko: Sicherheitsprogramme sollten so gestrickt sein, dass wir sie für solche Fälle schnell und kompliziert ab- und hinterher genauso einfach wieder einschalten können.

Diese Captive Portals sind keine gute Idee

Aber es bleibt natürlich dabei, dass Captive Portals eine Unsitte sind: Es kann nicht angehen, dass Login-Seiten über fragwürdige Hacks realisiert werden. Warum nicht einfach offene WLANs zur Verfügung stellen? Die Betreiber könnten auch mit einem normalen Passwort operieren und das gelegentlich ändern, wenn es ihnen nicht behagt, dass Nutzerinnen und Nutzer unbeschränkt Zugang haben.

Es bleibt die Frage, ob es Mittel und Wege gibt, ein Captive Portal zu «hacken». Und ja, die gibt es. Eine clevere Methode habe ich hier gefunden: Wir benutzen ein Zweitgerät, etwa unser Smartphone, um uns im Captive Portal anzumelden. Dann verwenden wir die Methode des MAC-Spoofings, um die Hardware-Adresse des WLAN-Chips des Telefons auch am Laptop zu benutzen. Denn da das Captive Portal die verwendet, um authentifizierte Geräte zu identifizieren, kommen wir ins Netz, ohne am Laptop den Zugang freizuschalten.

Der im Teil eins dieser Saga beschriebene Trick funktioniert natürlich auch mit dem Windows-Laptop: Er besteht darin, einen Rasperry Pi oder ähnlichen Kleincomputer als WLAN-Repeater einzusetzen.

Beitragsbild: Ist ja schön und gut hier, aber was machen wir ohne Internet? (Iván Rivero, Unsplash-Lizenz)

Weshalb Captive Portals? In Hotels ist es vielfach Marketing. Man muss nicht nur den AGB zustimmen, sondern sieht auch gleich eine Menge Werbung und manchmal wird eine Freischaltung per Facebook-Login verlangt, was viele Daten liefert.

Immer mehr ist es aber Angst vor der Justiz, falls ein Besucher böse Sachen macht im Internet. Das WLAN in den Postautos ist unbegrenzt und kostenfrei, aber man muss seine MAC-Adresse per SMS-Freischaltung an seine Handynummer koppeln. Auch von Schulen und Gemeinen wird das immer mehr verlangt. Einfach jeden anonym ins Internet zu lassen, macht vielen Leuten Angst. (Dabei gibt es bei uns soweit ich weiss im Gegensatz zu Deutschland keine Störerhaftung.)

Spannend ist das dann im Zusammenhang mit dem von Dir beschriebenen MAC-Spoofing: Jemand registriert sich im Postauto-WLAN, ein anderer klont die MAC-Adresse und macht böse Sachen. Da hat man dann sehr schnell einen vermeintlichen Täter.

Ich nutze inzwischen fast nirgends mehr das WLAN. In vielen Ländern ist das Handynetz schneller als das überlastete WLAN im Hotel.

Auf meinem iPhone nutze ich auch NexDNS. Ich habe es mit der NextDNS App installiert. Unter Einstellungen->Allgemein->VPN, DNS und Geräteverwaltung kann ich dann auf automatisch stellen, mit dem Captive Portal verbinden und dann NextDNS wieder einschalten. Klappt wunderbar.

Vielleicht für dich als NextDNS Fan: Es gitbt eine iOS App names NextHub. Absolut empfehlenswert für NextDNS User mit iOS.

Oh super! Das werde ich bei der nächsten Gelegenheit gleich ausprobieren!