Die heutige Geschichte handelt von einem moralischen Dilemma. Und meinem Scheitern. Aber ich wage die Behauptung, dass es euch an meiner Statt nicht besser gegangen wäre. Ihr wärt genauso eurer Neugierde – bzw. eurem Voyeurismus – erlegen. Darum gibt es keinen Grund, diesen Blogpost hier aus einem Gefühl der moralischen Überlegenheit zu rezipieren.

Die Prüfung und mein Scheitern haben mit NextDNS zu tun. Diese Software ist dazu da, Datensammlern das Handwerk zu legen. Sie blockiert Tracker und auf Wunsch auch Werbung. Dieser Dienst funktioniert nicht nur auf einzelnen Endgeräten, sondern auch als Firewall für die ganze Familie. Nebst dem konfigurierbaren Filter gibt es auch eine Protokollfunktion. Die zeichnet auf, welches Gerät welche Adressen ansteuert und welche Adressauflösungen blockiert worden sind.

Und damit sind wir beim Kern des Pudels. Denn wie schon im ursprünglichen Test bemerkt, steckt in diesem Protokoll ein Missbrauchspotenzial: Man kann es verwenden, um zu sehen, was die Familie im Netz so treibt. Und man kann Einfluss nehmen, was im Fall der Kinder mit den Pflichten des Erziehungsberechtigten konform geht, im Fall von Partnern oder Freunden aber als Grenzüberschreitung zu werten ist.

Nein, ich habe meine Familie nicht bespitzelt

Nun, zum Glück muss ich an dieser Stelle nicht das Geständnis ablegen, dass ich der Versuchung nicht widerstehen konnte, Familienmitgliedern hintendreinzuschnüffeln und darauf gestossen bin, wie meine Frau regelmässig auf howtohireacontractkiller.com Aktivitäten entfaltet. Nein, ich habe meine Familienmitglieder von meiner Neugierde verschont.

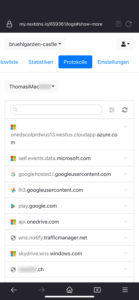

Allerdings nicht einen Mann namens Thomas. Denn wie ich neulich entdeckt habe, sind im Protokoll nicht nur meine eigenen Geräte aufgeführt. Da ist auch eine Maschine namens «ThomasiMac» vorzufinden. Und bei der konnte ich der Versuchung nicht widerstehen. Ich habe nachgesehen, was der im Netz so treibt. Und wie eingangs erwähnt, bin ich überzeugt, dass ihr alle das Gleiche getan hättet.

Bevor ich hier eruiere, was ich entdeckt habe, gilt es die Frage zu klären, wie es kommt, dass die Aktivitäten von Thomas‘ iMac in meinem Protokoll auftaucht. Meine erste Vermutung war natürlich, dass Thomas ein Trittbrettfahrer ist, der meinen NextDNS-Account ungefragt mitbenutzt. Ich habe den Dienst das eine oder andere Mal erwähnt und auch Screenshots gepostet. Es hätte somit sein können, dass ich irgendwo vergessen habe, die entscheidenden Informationen wegzupixeln und Thomas dazu gebracht habe, diese ungeniert für eigene Zwecke zu verwenden.

Will Thomas bei mir schmarotzen? Oder hat er sich bloss vertippt?

Mit DNS-Diensten verhält es sich so, dass es für die kein Benutzerkonto und keinen Passwortschutz gibt. Das bedeutet, dass man sich nicht anmelden muss bzw. kann, wenn man NextDNS an seinen Geräten registriert. Damit für die Statistik die einzelnen Nutzer unterschieden werden können, steht am Ende der NextDNS-Adresse die Konfigurations-ID. Die gibt an, mit welchen Einstellungen das Gerät operieren soll. Man darf mehrere solcher Konfigurationen einrichten, was es erlaubt, die Geräte der Kinder mit den Jugendschutz-Funktionen von NextDNS zu betreiben.

Darum liegt die Vermutung nahe, dass Thomas bei der Konfiguration seines iMacs schlicht und ergreifend die falsche Konfigurations-ID eingetippt hat. Statt seine hat er meine erwischt – und deswegen werden seine Aktivitäten bei mir mitgeloggt.

NextDNS auf Kosten anderer zu nutzen, ist nicht zu empfehlen

Das führt uns zur Erkenntnis, dass man NextDNS zwar kostenlos auch mit allen Premium-Funktionen nutzen könnte, wenn man es schafft, eine gültige Konfigurations-ID zu erraten. Was nicht sehr schwierig ist, weil es sich um eine simple sechsstellige Nummer handelt. Es wäre aber ausgesprochen dumm, das zu tun, weil der Besitzer dieser Konfigurations-ID dadurch exakt nachverfolgen kann, welche Websites man wann anklickt.

Also, was habe ich über Thomas gelernt? Ich sehe, dass er fleissiger Nutzer von Microsoft 365 ist. Er hat eine gewisse Leidenschaft für Bittorrent, nutzt die Dropbox und Google Hangouts.

Ursprünglich habe ich vermutet, Thomas sei Amerikaner. In der Liste sind nämlich einige Adressen zu «Fox News» enthalten – auch einige, die darauf hinweisen, dass er allenfalls bei diesem Sender arbeiten könnte. Von diesem Gedanken bin ich abgerückt, nachdem ich auch die Universität Bern (unibe.ch) in der Liste vorgefunden habe.

Nein, kein Youp*rn

Also, um hier die Privatsphäre zu wahren, werde ich nicht weiter ins Detail gehen. Ich kann nur so viel sagen, dass ich nichts Verstörendes gefunden habe – insbesondere keine fragwürdigen Vorlieben im Bereich der Erwachsenenunterhaltung.

Bleibt die Frage, wie ich meine unangebrachte und übergriffige Neugierde vor mir selbst rechtfertige. Natürlich, indem ich sie damit begründe, dass die Schnüffelei dem Versuch dient herauszufinden, Thomas zu identifizieren, damit ich ihn auf seinen Fehler aufmerksam machen kann. Denn selbst wenn er tatsächlich ein Freeloader sein sollte, würde er das wohl nicht tun, wenn er wüsste, was ich so alles über ihn erfahre.

Ist Thomas identifizierbar?

Die interessante akademische Frage an dieser Stelle ist natürlich: Kann man jemanden anhand der Surf-Historie identifizieren? In meinem Fall wäre das kein Problem: Ich nutze meine Website archiv.matthiasschuessler.ch so häufig, dass der dazugehörige Browserverlauf nur mir oder meinem Stalker gehören kann. (Randbemerkung: Das NextDNS-Protokoll entspricht nicht exakt dem Browserverlauf, da nur die aufgelösten Adressen, nicht aber die einzelnen Seitenaufrufe protokolliert sind. Umgekehrt tauchen viele Adressen auf, die nicht direkt, sondern über Website und Apps aufgerufen werden.)

Thomas scheint aber keine solche eigene Website zu haben – oder eine, die nur von wenigen Leuten regelmässig benutzt wird. Darum werde ich versuchen, ihn auf seinen Irrtum aufmerksam zu machen, indem ich einige seiner häufig benutzten Websites, die ich selbst nicht brauche, blockiere. Ich nehme an, wenn tracker.openbittorrent.com nicht mehr erreichbar ist, wird das Thomas aus dem Busch klopfen…

Beitragsbild. An dieser Stelle ist die Sache noch harmlos (Firmbee.com, Pexels-Lizenz).

NextDNS hat eine Funktion namens „Rewrites“, mit der man Antworten manipulieren kann. Je nach Grad der Bösartigkeit könntest Du folgendes machen:

a.) Sein google.com (oder eine andere häufig besuchte Site) umleiten auf eine von Dir erstellte Website, auf der Du ihm erklärst, dass er die Konfigurations-ID ändern soll.

b.) Seine Torrent-Site umleiten auf eine „Sie werden verhaftet“-Angstmach-Website.

c.) Eine Loginsite umleiten auf eine Kopie davon, also Phishing.

oder etwas exotischer

d.) Seine NTP-Requests auf einen Server mit falscher Uhrzeit umleiten. Das gäbe nicht mal eine Zertifikats-Warnung.

Ich würde a.) machen. Entweder fällt ihm aufgrund der Zertifikats-Warnung auf, dass etwas nicht stimmt, oder er klickt „Webseite trotzdem besuchen“ und sieht Deinen Hinweis.

Ah, sehr gute Idee! Ich habe schon mal die passende Seite eingerichtet. Jetzt suche ich noch nach der passenden Domain, Yahoo würde sich anbieten… Bin gespannt, ob es klappt!