Eine «Sandbox» ist ein Sandkasten. In der Informatik versteht man darunter eine geschützte Umgebung, in der ein Programm beliebig «sändele», aber keinen Unfug anstellen kann.

Das Sicherheitskonzept von iOS, dem Betriebssystem von iPhone, iPad und iPod Touch setzt auf eine Sandbox. Eine App kann entsprechend nur in ihren eigenen Verzeichnissen Daten lesen oder speichern, nicht aber auf die Ablagen der anderen Apps zugreifen. Bei Windows ist das anders – es gibt keinen Mechanismus, der verhindern würde, dass Programm A an den Benutzerdaten von Programm B oder am Betriebssystem herumfuhrwerkt.

Die Folgen sieht man immer wieder: Nach der Installation eines Gratisprogramms ist im Browser die Startseite verstellt und eine neue Symbolleiste zu bewundern – und mitunter auch das ganze Betriebssystem zunderobsi. Immerhin: Bei Windows 8 laufen die Apps in der RT-Umgebung ebenfalls in einer Sandbox – ein grosser Sicherheitsgewinn.

Über das kostenlose Programm Sandboxie ist es möglich, einzelne Programme unter Windows in einer Sandbox auszuführen. Das Programm ist kostenlos und mit 2,4 MB ein Leichtgewicht.

Programme und den Explorer abgeschottet starten

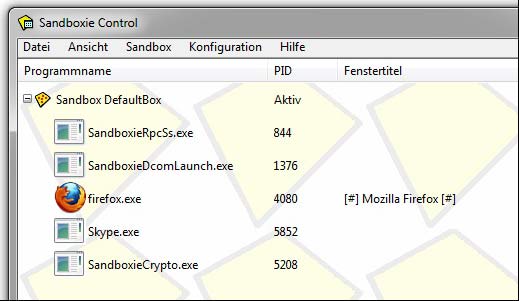

Nach der Installation verwaltet man die Sandkästen im Sandboxie Control-Fenster. Man kann eine oder mehrere Umgebungen verwenden. Um ein Programm geschützt zu starten, zieht man eine Exe-Datei aus dem Programmverzeichnis (c:\programme oder c:\program files) per Maus aufs Programmfenster. Bei den Icons im Startmenü unter Alle Programme (jedoch nicht bei den angehefteten Programmen) erscheint beim Rechtsklick im Kontextmenü der Befehl In der Sandbox starten.

Und man kann zu guter Letzt auch über das Sandboxie-Icon im Infobereich (rechts unten bei der Uhr) operieren: Ein Rechtsklick auf das Icon bringt das Kontextmenü zum Vorschein, das es über das Untermenü Default Sandbox erlaubt, den Browser, das Mailprogramm oder den Windows-Explorer in der Sandbox zu starten. Über Default Sandbox > Über das Startmenü starten erscheint eine Liste mit den im Startmenü enthaltenen Programmverknüpfungen zur Auswahl.

Keine feststellbare Leistungseinbusse

Bei der Ausführung der Programme in der geschützten Umgebung ist kein Unterschied zu der normalen Ausführung zu bemerken, auch ein Leistungsverlust ist nicht festzustellen. Wenn man ein Programm in der Sandbox ausführt, das zuvor normal im Betrieb war, muss man die Konfiguration neu vornehmen – was nicht anders zu erwarten ist, weil das Programm in einer abgeschotteten Umgebung läuft.

Sandboxie ist ein ideales Hilfsmittel, um neue Programme auszutesten. Sollte ein gefährliches Produkt darunter sein, ist die Gefahr einer Infektion deutlich kleiner. Da ein Programm sich nicht direkt im System einnistet, wird man es einfacher wieder los – ohne Rückstände auf dem System. Installiert werden die Programme aber nach wie vor auf die herkömmliche Weise, sodass Sandboxie die schludrigen Deinstallationsroutinen vieler Produkte nicht wettmachen kann. Wer davor gefeit sein möchte, muss eine virtuelle Maschine wie VirtualBox oder VMware einsetzen. Die machen in der Administration aber deutlich mehr Aufwand.

Mehr Sicherheit – aber keine Fahrlässigkeit, bitte!

Bleibt die Frage, wie sicher man sich mit Sandboxie fühlen darf. Das hängt sehr von der Einsatzweise ab. Damit eine Schadenssoftware keinen Schaden anrichten kann, muss man sowohl den Browser als auch den Windows-Explorer in der Sandbox laufen, wenn man mit risikoreichen Daten hantiert.

Ein «Ausbruch» aus dem Sandkasten ist bei einer raffinierten Schadenssoftware denkbar, daher sollte man, wenn man denn überhaupt mit solchen Dateien zu tun haben will, diese unbedingt getrennt von seinem produktiven System ausführen. Am besten nutzt man für Spiele mit dem Feuer eine separate Windows-Installation oder gar einen Extra-Computer. Die Antivirensoftware erspart einem Sandboxie natürlich nicht!

Hilfsmittel fürs Reverse Engineering

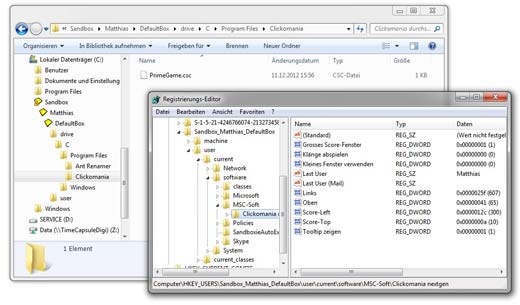

Für die erwähnten Softwaretests und Experimente mit Beta-Versionen ist Sandboxie aber sehr zu empfehlen. Nebst dem Quäntchen der zusätzlichen Sicherheit ermöglicht die Software auch Einblicke hinter die Kulissen. Die Sandbox ist im Dateisystem unter C:\Sandbox\[Benutzername]\DefaultBox zugänglich. Sie enthält im Unterordner drive die Dateien, die in der fraglichen Sandbox gespeichert werden, und zwar in der gleichen hierarchischen Struktur, in der sie normalerweise direkt auf dem Laufwerk c: zu finden sind.

Die Registry-Informationen werden ebenfalls umgelenkt. Sie finden sich in der Registry unter HKEY_USERS\Sandbox_[Benutzername]_DefaultBox, ebenfalls in hierarchischer Form. Das heisst – über Sandboxie bringt man in Erfahrung, welche Dateien und Registry-Einträge ein Programm anlegt und zur Ausführung nutzt. Um auf diese Weise etwas «reverse engineering» zu betreiben, legt man für das zu untersuchende Objekt am besten eine eigene Sandbox an. Denn dann sind unter C:\Sandbox\[Benutzername]\[Boxname] bzw. HKEY_USERS\Sandbox_[Benutzername]_[Boxname] nur die Daten des untersuchten Programms enthalten.

Die Software darf von Privatanwendern kostenlos benutzt werden. Wer den «Nagscreen» beim Start loswerden und/oder dem Autor etwas Gutes tun möchte, erhält für 29 Euro eine Lizenz auf Lebenszeit:

sandboxie.com

Nachtrag vom 22. Oktober 2020

Die Zukunft des Programms ist ungewiss, wie ich im Beitrag Vorbei mit Sändele? ausführe. Ich würde daher inzwischen von der Verwendung von Sandboxie abraten.