Die Steganografie fasziniert mich schon seit längerem. Schon 2001 habe ich in einem Tagi-Artikel ein entsprechendes Produkt vorgestellt:

Die Steganografie ist die Wissenschaft der versteckten Kommunikation: Informationsübermittlung, die möglichst unentdeckt bleibt. Der Trick der Steganografen ist die Tarnung. Eine brisante Botschaft wird in einer harmlosen versteckt, sodass ein mitlauschender Feind nicht einmal merkt, welch hoch explosive Nachrichten an ihm vorbeiziehen.

Die Methoden der Tarnung sind überaus vielfältig.Längst nicht nur digitale Botschaften lassen sich mit der Steganografie verstecken. Ganz im Gegenteil – die Geschichte des «verborgenen Schreibens» ist mehrere Tausend Jahre alt, und seither haben findige Kriegsherren und Spione ebenso wie listige Thriller-Autoren unzählige Tricks ausgedacht. Der griechische Geschichtsschreiber Herodot erwähnt bereits im Jahr vierhundert vor Christus die verblüffende Idee, die Botschaft dem Boten auf den kahlen Schädel zu tätowieren und sie dann von den spriessenden Haaren kaschieren zu lassen. Den Römern dauerte diese Methode vermutlich zu lange, deshalb benutzten sie unsichtbare Tinte, beispielsweise Essig oder Fruchtsäfte: Der Text erscheint, wenn das Papier erhitzt wird. (Tagi vom 12.3.2001, Seite 59)

Bild- und Tondateien als Versteck

Ein Steganografie-Programm verpackt eine Datei in einer Bild- oder Tondatei – und zwar so, dass man sie nur dann findet, wenn man weiss, dass sie da ist. Für einen uneingeweihten Betrachter scheint das Bild oder die Audiodatei komplett harmlos. Das ist zum einen technisch faszinierend. Aber es regt auch die Fantasie an, weil man sich allerhand Verschwörungs-, Spionage oder Partisanen-Szenarien ausdenken kann, bei denen Steganografie eine Rolle spielt. Falls ich einmal in die Verlegenheit kommen sollte, einen Roman schreiben zu müssen, wird auf jeden Fall ein entsprechender Handlungsstrang vorhanden sein. Vielleicht werde ich das ganze Buch in steganografischer Form veröffentlichen – dann werden die Kritiker es garantiert übersehen und nichts Böses darüber sagen.

Nun haben Kevin und ich in der letzten Sendung im Digitalmagazin zu Magie mit Computern dieses Thema wieder einmal aufgegriffen, sodass es höchste Zeit ist, das Softwareangebot bei den Steganografie-Programmen zu beleucht. Das ist leider trist. Die im Tagi-Beitrag von anno dozumals vorgestellte Demcom Steganos Security Suite scheint ihrerseits spurlos verschwunden zu sein.

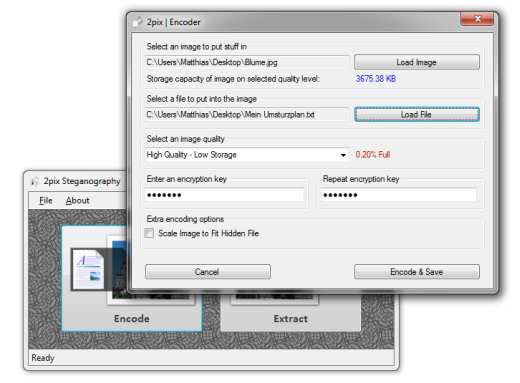

Das beste Programm meines Erachtens ist 2pix Steganography (siehe unten), aber ich gehe das Angebot, wie es sich im Internet präsentiert, einmal reihum durch:

Versteckter Ballast der unerwünschten Sorte

Ein relativ verbreitetes Gratisprogramm namens Xiao Steganography ist beim Hersteller ebenfalls nicht mehr auffindbar (als eidg. dipl. Verschwörungstheorieexperte ahne ich hier das klandestine Wirken eines Geheimdienstes), doch auf den grossen Download-Websites findet man das Produkt noch, beispielsweise bei download.cnet.com.

Cnet pflegt inzwischen die Unsitte, die man bei dubiosen Downloadportalen wie Softonic schon länger sieht und stellt die Programme mit einem eigenen Downloader bereit. Dieser Downloader will nebst dem eigentlichen Programm auch eine Browser-Toolbar einrichten und die Standardsuchmaschine ändern. Das ist versteckter Ballast der unerwünschten Sorte, auf den man besser nicht hereinfällt. Daher unbedingt die Option Full Installation meiden, stattdessen Custom Installation auswählen und alle Zusatzoptionen deaktivieren!

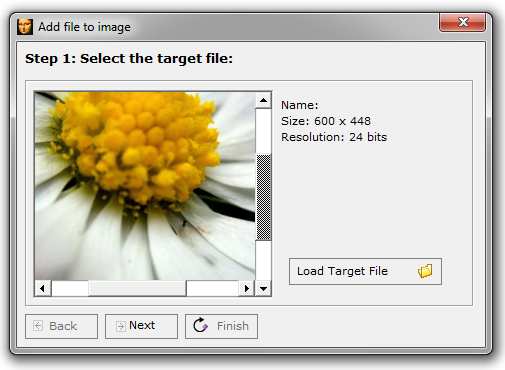

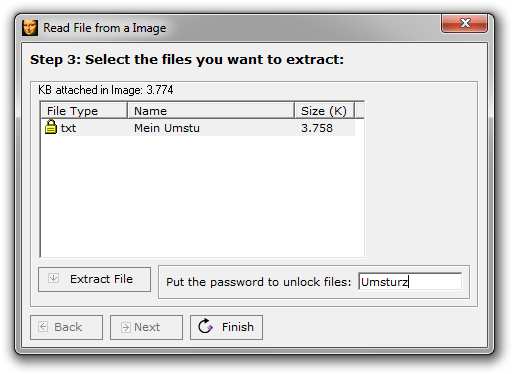

Xiao Steganography stellt zwei Befehle zur Verfügung: Mit Add Files injiziert man eine Bild- oder Sounddatei mit einer beliebigen anderen. Wählt man diese Option, führt ein Assistent durch den Vorgang. Beim ersten Schritt wählt man die Trägerdatei. Im zweiten Schritt gibt man eine Datei oder mehrere Dateien an, die versteckt werden sollen. Im dritten Schritt wählt man eine Verschlüsselung und ein Passwort und im vierten Schritt den Dateinamen und den Speicherort der geimpften Datei.

Der zweite Befehl namens Extract Files extrahiert die versteckten Dateien dann auf analogem Weg.

Auch in Tiff- oder PNG-Form bleibt die versteckte Botschaft erhalten

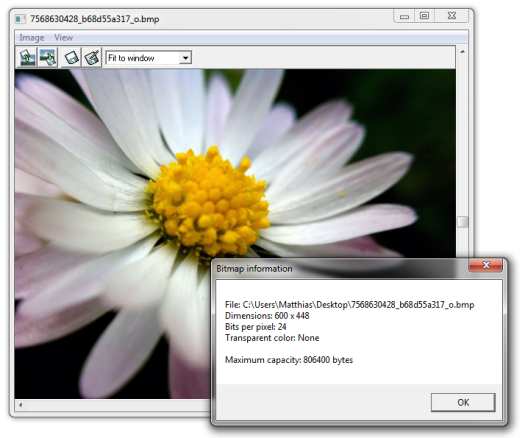

Xiao Steganography akzeptiert nur Bitmap- (BMP-) und WAV-Dateien für die Impfung. Es ist aber möglich, die geimpfte Bitmap-Datei in ein anderes Format umzuwandeln, zum Beispiel Tiff oder PNG. Wichtig ist, dass man ein Format mit verlustfreier Kompression wählt – die JPG-Kompression zerstört die versteckte Datei!

Die Flac-Kompression einer WAV-Datei scheint die eingebettete Datei ebenfalls zu korrumpieren; jedenfalls hat ein Test mit Audacity, wo ich eine geimpfte WAV-Datei nach Flac und dann zurück nach WAV gewandelt habe, nicht geklappt. Beachten muss man natürlich auch die Grössenverhältnisse. Die Trägerdatei muss gross genug sein, um den blinden Passagier aufnehmen zu können. Gemäss einigen (allerdings oberflächlichen) Tests muss die Trägerdatei mindestens sieben- bis achtmal so gross wie die zu verbergende Datei sein.

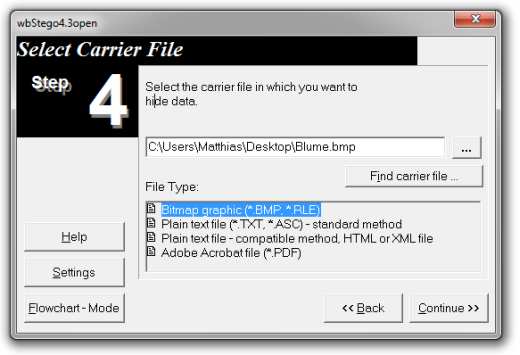

Weitere Steganografie-Programme für Windows sind Hide in Picture und wbStego. Ersteres kann BMP- und GIF-Dateien impfen. wbStego stellt auch die Möglichkeit zur Verfügung, Textdateien und PDFs als Träger zu verwenden, und man kann Dateien auch unverschlüsselt einimpfen. Das befreit einen von der Herausforderung, dem Adressaten unauffällig auch das Passwort zukommen zu lassen.

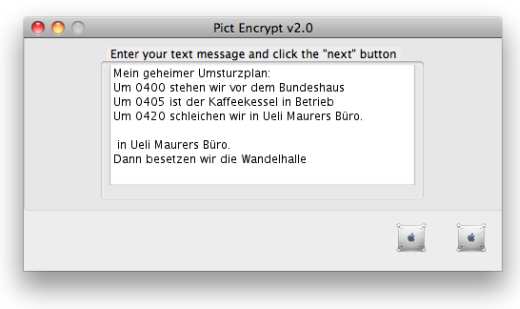

Für den Mac habe ich Pict Encrypt getestet, das eine geimpfte Pict-Datei (QuickDraw) erstellt und in der Benutzung nicht gerade sexy ist. Man kann auch keine binären Dateien injizieren, sondern nur Textbotschaften ablegen.

Bleiben zwei Fragen. Erstens: Wie funktioniert es? Und zweitens: Wozu soll es denn nun wirklich gut sein?

Wie man Bits für den Payload abzweigt

Auf die erste Frage findet man eine Antwort bei 2pix Steganography von Scott Clayton: Versteckt werden die Informationen in den wertniedrigen Bits. Je mehr Bits man abzweigt, desto mehr Informationen kann man verstecken – aber desto eher fällt das auf, wie Scott in einer Grafik demonstriert. Scotts eigenes Programm kann nicht nur BMP, sondern auch JPG, GIF und PNG als Trägerdateien nutzen, und man kann gezielt die Qualität des geimpften Bildes steuern. Von dieser Einstellung hängt dann die Kapazität des Bildes ab.

Umgekehrt kann man das Bild automatisch skalieren lassen, um dessen Abmessungen den Anforderungen der zu versteckenden Datei anzupassen. Das Verstecken in Audiodateien ist mit diesem Open-Source-Programm aber nicht möglich und exportiert wird als BMP. Die Umwandlung in ein nicht verlustbehaftet komprimiertes Tiff funktioniert aber auch hier.

Bahn frei für den Hightech-Roman

Wozu die Sache gut sein könnte, beschreibt lifehacker.com: Um festzustellen, ob jemand die eigenen Bilder unerlaubt weitergibt (das würde man doch aber an den Bildern selbst erkennen), um Informationen über unsichere Kanäle wie Mail zu verbreiten, um geheime Informationen unauffällig einer grösseren Gruppe zur Verfügung zu stellen und um Kollegen und Freunde zu beeindrucken.

Oder eben: Um den Plot im eigenen Roman durch glaubwürdige Hightech-Spielereien aufzuwerten!